Microsoft heeft weer een belangrijke stap gezet in de richting van transparantie en veiligheid binnen het identity-ecosysteem. De introductie van Linkable Authentication Identifiers binnen Microsoft Entra ID is een echte gamechanger voor securityteams, forensisch onderzoekers en identity professionals.

“Finally, a way to correlate sign-ins across different identifiers in a privacy-conscious and secure way.” – Microsoft Entra Team

Wat zijn Linkable Authentication Identifiers?

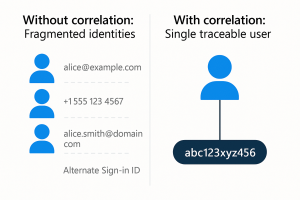

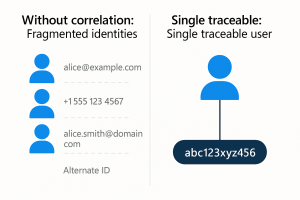

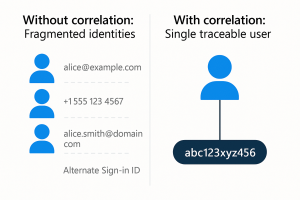

In het kort: het is een nieuwe manier om aanmeldingen te volgen en te correleren tussen verschillende identifiers van eenzelfde gebruiker. Denk aan UPN’s, e-mailadressen, alternate sign-in methods zoals phone sign-in, enzovoorts.

Met linkable identifiers wordt een unieke waarde toegevoegd aan elk authenticatie-event in de sign-in logs, genaamd alternateId, waarmee sessies van één en dezelfde gebruiker geanonimiseerd maar uniek getraceerd kunnen worden.

Waarom is dit belangrijk?

Security draait om context. Stel je voor: een aanvaller gebruikt verschillende authenticatiemethoden of zelfs verschillende gebruikersnamen voor één en dezelfde gebruiker – maar jij ziet het niet omdat de logs die niet koppelen. Linkable identifiers lossen dat op.

- 🔁 Threat Hunting & Correlation – Eén identiteit, meerdere paden. Nu zie je het hele plaatje.

- 🛡️ Incident Response – Sneller bepalen welke toegangsmethoden zijn misbruikt.

- 📊 Forensics & Reporting – Betrouwbare analyses zonder PII te loggen.

Hoe werkt het technisch?

Microsoft voegt aan elk authenticatie-event een nieuw veld toe: alternateId. Deze waarde is uniek per gebruiker binnen je tenant, consistent over verschillende aanmeldmethoden, en bevat geen PII.

{

"userPrincipalName": "jdoe@contoso.com",

"alternateId": "abc123xyz456",

"authenticationMethods": ["Password", "Windows Hello"]

}

Hiermee kun je dus:

- Authenticaties correleren, zelfs als gebruikers wisselen van methode

- Privacy behouden: geen e-mails of namen in je query nodig

Voorbeeldscenario met ‘Alice’

Stel: gebruiker Alice gebruikt 3 verschillende manieren om zich aan te melden. Zonder linkable identifiers zie je losse entries in je logs. Met alternateId zie je dat het allemaal Alice is.

Gebruik in Microsoft Sentinel

Gebruik deze KQL-query in Microsoft Sentinel om sessies te groeperen per alternateId:

SigninLogs | where alternateId == "abc123xyz456" | summarize count() by authenticationMethod, appDisplayName

Aan de slag

De functionaliteit is per direct beschikbaar in alle tenants met Microsoft Entra ID. Geen configuratie vereist. Ga gewoon aan de slag met je logs!

Slotgedachte

Dit is een subtiele maar krachtige upgrade in het Microsoft Entra-platform. Als security specialist kun je nu beter jagen, sneller reageren en tegelijkertijd privacy respecteren.

💡 Pro tip: Wil je dit proces automatiseren? Gebruik Defender XDR of een Sentinel Playbook om verdachte aanmeldpatronen op basis van alternateId direct te signaleren!